Adversary-in-the-Middle (AiTM)

Wanneer MFA niet meer genoeg is

Je dacht veilig te zijn met een wachtwoord en MFA-code. Maar wat als een hacker je volledige login-sessie kaapt? AiTM-aanvallen omzeilen MFA volledig en zijn inmiddels de meest gebruikte techniek bij Business Email Compromise.

44%

van AiTM-hacks vindt plaats buiten het kantoornetwerk

88%

van cyberaanvallen begint met een valse inlogpagina

2 min

om je browser te beschermen met Attic FREE

Wat is een Adversary-in-the-Middle aanval?

Een Adversary-in-the-Middle (AiTM) aanval is een geavanceerde vorm van phishing waarbij de aanvaller een nep-inlogpagina opzet die als tussenpersoon fungeert tussen het slachtoffer en de echte website. In tegenstelling tot traditionele phishing wordt niet alleen het wachtwoord gestolen, maar het volledige authenticatieproces onderschept, inclusief MFA-codes en de sessie-cookie die daarna wordt afgegeven.

Het resultaat: de aanvaller krijgt een geldig toegangsbewijs waarmee hij zonder verdere authenticatie kan inloggen. Voor Microsoft 365 is dit bijzonder gevaarlijk, omdat één sessie-cookie toegang geeft tot e-mail, SharePoint, OneDrive en Teams.

AiTM-aanvallen zijn de afgelopen twee jaar explosief gegroeid. Volgens het Attic AiTM Threat Report is deze techniek inmiddels de standaard geworden bij gerichte aanvallen op organisaties met Microsoft 365. Toolkits zoals Evilginx, Modlishka en Caffeine maken het opzetten van AiTM-aanvallen toegankelijk voor criminelen zonder technische expertise.

Zo werkt een AiTM-aanval stap voor stap

De aanvaller zet een reverse-proxy op die het verkeer tussen jou en Microsoft doorgeeft. Het ziet er precies uit als de echte inlogpagina. Want het is de echte pagina, alleen loopt al het verkeer via de hacker.

- 1

Phishing-mail met link

Je ontvangt een overtuigend bericht met een link naar een nagemaakte Microsoft-inlogpagina

- 2

Inloggegevens ingevoerd

Je vult je e-mailadres en wachtwoord in. De proxy stuurt dit realtime door naar Microsoft

- 3

MFA goedgekeurd

Microsoft vraagt om MFA. Je keurt de push-notificatie goed of voert de code in. Ook dit gaat via de proxy

- 4

Sessie-cookie gestolen

Microsoft geeft een sessie-cookie af. De hacker vangt deze op en heeft nu volledige toegang, zonder je wachtwoord of MFA opnieuw nodig te hebben

Verschil tussen AiTM en Man-in-the-Middle (MitM)

De termen worden vaak door elkaar gebruikt, maar er is een belangrijk verschil. Bij een klassieke Man-in-the-Middle aanval onderschept de aanvaller netwerkverkeer, bijvoorbeeld op een openbaar wifi-netwerk, en leest of manipuleert data die tussen twee partijen wordt verstuurd.

Een Adversary-in-the-Middle aanval is specifieker en geavanceerder. De aanvaller zet actief een nep-website op die fungeert als reverse-proxy. Het slachtoffer communiceert met de echte dienst (zoals Microsoft 365), maar al het verkeer loopt via de server van de aanvaller. Het cruciale verschil: AiTM is specifiek ontworpen om MFA te omzeilen door de sessie-cookie te stelen na succesvolle authenticatie.

Man-in-the-Middle

- • Passief afluisteren van netwerkverkeer

- • Vereist netwerktoegang (bijv. wifi)

- • Geblokkeerd door HTTPS/TLS

- • Richt zich op data in transit

Adversary-in-the-Middle

- • Actieve reverse-proxy op nep-website

- • Werkt via phishing-link (overal)

- • Niet geblokkeerd door HTTPS

- • Richt zich op sessie-cookies na MFA

Waarom MFA niet meer genoeg is

De meeste organisaties vertrouwen op MFA als hun belangrijkste verdedigingslinie. Bij een AiTM-aanval is die linie zinloos. De aanvaller wacht gewoon tot je MFA hebt goedgekeurd en steelt daarna de sessie.

-

SMS-codes, authenticator-apps en push-notificaties zijn kwetsbaar

Al deze methoden worden onderschept door de reverse-proxy. De aanvaller stuurt ze gewoon door naar Microsoft

-

Volledige toegang tot Microsoft 365

E-mail lezen en versturen (betaalfraude), SharePoint en OneDrive doorzoeken, en de aanval verspreiden via contactlijsten

-

Geen alarm bij Microsoft

De aanvaller logt in met een geldig sessie-cookie. Voor Microsoft is hij “jij”. Geen verdachte activiteit, geen wachtwoord-reset

-

Het gebeurt overal

44% van de AiTM-aanvallen vindt plaats buiten het kantoornetwerk, thuis, onderweg of op het netwerk van een klant

Hoe bescherm je je organisatie tegen AiTM?

Effectieve bescherming tegen AiTM vereist maatregelen op meerdere niveaus. De sleutel: stop de aanval vóórdat de gebruiker gegevens invoert.

Browser-bescherming

Installeer een browser-extensie die nep-inlogpagina's herkent op het moment dat je ze bezoekt. Attic FREE doet dit gratis en blokkeert AiTM-proxies voordat je gegevens kunt invoeren.

Phishing-resistente MFA

Stap over op FIDO2-beveiligingssleutels of passkeys. Deze methoden zijn gebonden aan het domein van de echte website en werken niet op een nep-proxy.

Conditional Access

Configureer Microsoft 365 Conditional Access policies om sessies te beperken tot compliant apparaten en vertrouwde locaties. Dit verkleint het aanvalsoppervlak.

Continue monitoring

Detecteer verdachte inlogpatronen en sessie-anomalieën in realtime. Attic MDR bewaakt je Microsoft 365-omgeving 24/7 en grijpt automatisch in bij verdacht gedrag.

Beveiliging waar de hack plaatsvindt: in je browser

Attic beschermt precies op het moment en de plek waar AiTM-aanvallen plaatsvinden. Waar andere oplossingen pas detecteren nadat de schade is aangericht, grijpt Attic in vóórdat je gegevens op een nep-pagina invoert.

-

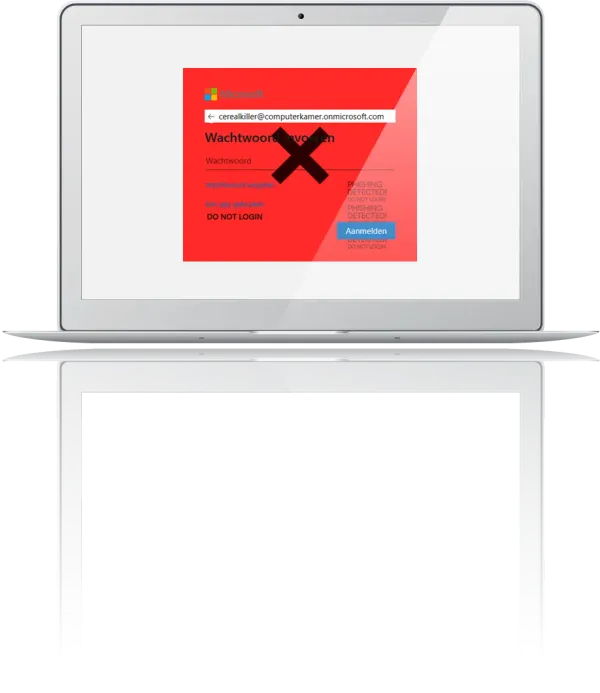

Echtheidszegel

Attic herkent de echte Microsoft-inlogpagina en plaatst een groen zegel. Geen zegel? Dan weet je dat je op een nep-pagina zit

-

Realtime Blokkade

Bij detectie van AiTM-kenmerken (reverse-proxy signatures) wordt de verbinding geblokkeerd met een rood alarmscherm

-

Geen privacy-zorgen

Attic beveiligt alleen inlogmomenten, kijkt niet mee met privégebruik

-

Gratis beschikbaar

Basisbeveiliging tegen de meest voorkomende dreiging moet voor iedereen toegankelijk zijn

Download het AiTM Threat Report

Het Attic LAB onderzoeksteam heeft de nieuwste AiTM-technieken geanalyseerd. Het rapport bevat data over aanvalsfrequentie, gebruikte toolkits, doelwitten en concrete aanbevelingen voor bescherming.

Veelgestelde vragen over AiTM

Gerelateerde dreigingen

Bescherm je inlogproces in minder dan 2 minuten

Installeer de Attic browser-extensie en voorkom dat AiTM-aanvallen je MFA omzeilen. Gratis, zonder verplichtingen.